요즘은 인터넷만 연결해도 수많은 해킹 공격 시도가 자동으로 들어옵니다.

그래서 방화벽은 그냥 선택이 아니라, 네트워크 보안의 기본 전제조건으로 되었어요.

이 글에서는 방화벽이 뭔지, 어떤 종류가 있는지, 그리고 2025년 보안 환경에서 어떻게 활용해야 하는지 함께 살펴볼게요.

방화벽의 기본 개념과 존재 이유

방화벽(Firewall)은 외부 인터넷과 내부 네트워크 사이에 세워진 보안 문지기예요.

정해진 규칙에 따라 “이건 들어와도 돼, 이건 안 돼”를 판단해서 나쁜 트래픽은 막고, 정상 트래픽만 통과시키죠.

이 덕분에 해킹 시도, 악성코드 유입, 비인가 접근 같은 위험을 효과적으로 줄일 수 있어요.

하지만 2025년 현재, 사이버 위협은 훨씬 정교하고 복잡해졌어요. 랜섬웨어, 제로데이 취약점, AI 기반 공격, 원격 근무 + 클라우드 환경 증가 등. 이런 변화 덕분에 단순한 방화벽만으로는 한계가 뚜렷합니다.

2025년, 방화벽의 다양한 형태 어떤 걸 써야 할까?

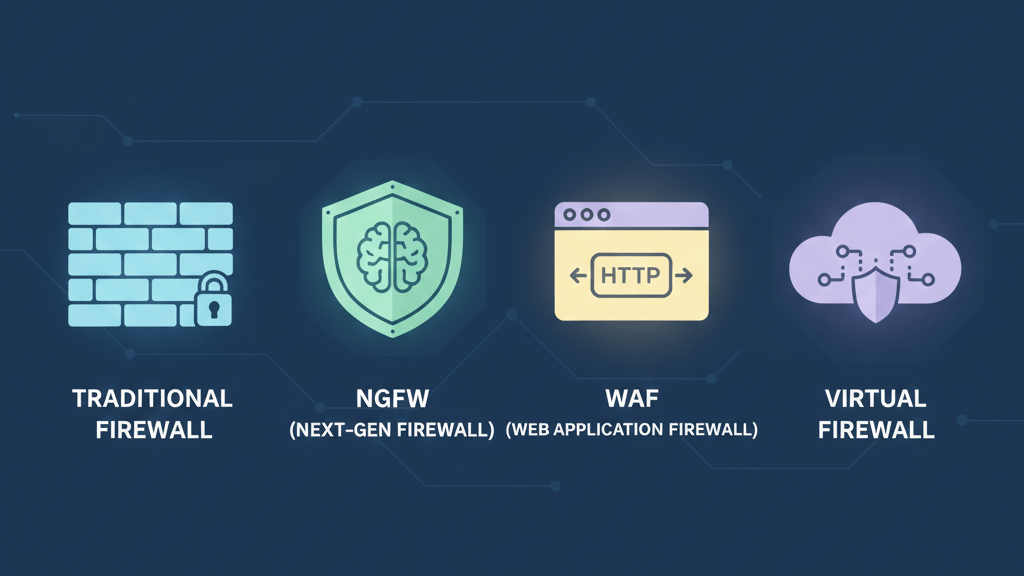

방화벽이라고 해서 다 같은 건 아니에요. 요즘은 환경과 목적에 맞춰 다양한 형태가 쓰이고 있어요.

| 방화벽 종류 | 설명 | 활용 환경 |

|---|---|---|

| 전통 방화벽 | IP, 포트, 프로토콜 위주 필터링 / stateful inspection | 간단한 네트워크 환경, 오래된 인프라 |

| NGFW (차세대 방화벽) | 애플리케이션 인식, 심층 패킷 검사(DPI), 침입 방지(IPS), 사용자/콘텐츠 기반 제어 등 포함 | 기업/기관, 복잡한 네트워크, 내부 보안 강화 |

| WAF (웹 애플리케이션 방화벽) | HTTP/HTTPS 트래픽 분석, SQL 인젝션·XSS 등 웹 기반 공격 방어 | 웹 서비스 운영, API 서버, 클라우드 환경 |

| 가상 방화벽 / FWaaS (클라우드 방화벽) | 물리 장비가 아닌 소프트웨어 또는 클라우드 기반 방화벽 | 클라우드 인프라, 가상화 환경, 원격 근무, 멀티 클라우드 |

특히 요즘은 NGFW + WAF + 가상/클라우드 방화벽 조합이 보안의 기본이 되었어요.

실제 대부분 기업이 NGFW만 사용하던 과거와 달리, 웹 서비스와 클라우드 인프라가 늘며 WAF나 클라우드 방화벽도 함께 도입되고 있어요.

방화벽이 실제로 어떻게 동작할까? 허용 vs 차단, 그리고 정밀 분석

방화벽은 단순한 허용/차단 규칙 외에도, 트래픽을 분석하고 판단하는 방식으로 동작해요. 특히 NGFW나 WAF라면 아래처럼 더 정교한 절차를 거치게 되죠.

- IP, 포트, 프로토콜 기반 판단

- 애플리케이션 또는 사용자·콘텐츠 기반 제어

- 패킷 헤더 + 페이로드까지 검사하는 깊이 있는 트래픽 분석 (DPI)

- 침입 시도, 악성코드, 비정상 행위 탐지 및 차단

- HTTPS 암호화 트래픽의 경우 TLS 복호화 + 검사 지원 (일부 제품)

예를 들어, 회사에서 직원들이 출근 외에도 원격으로 VPN을 통해 접속하고, 클라우드 서버로 접근한다면, 단순 방화벽만으로는 보안 공백이 생길 수 있어요.

하지만 NGFW + 가상 방화벽 또는 FWaaS 조합이라면, 트래픽 출처와 애플리케이션, 암호화 여부까지 고려해 훨씬 안전하게 보호할 수 있어요.

가정용 vs 기업용: 2025년 방화벽 활용 실제 예시

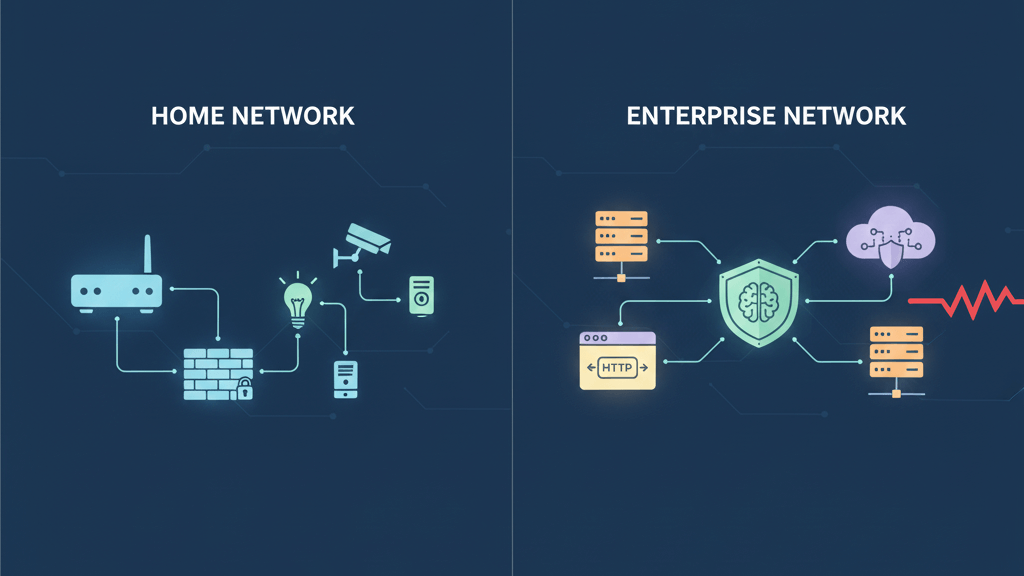

🏠 가정용 / 소규모 환경

- 공유기 방화벽 기능 활성화 + 기본 세팅

- IoT 기기나 스마트홈 기기만을 위한 별도 네트워크 분리

- 가능하다면 VPN + 방화벽 조합 (예: 홈 서버, 원격 접속)

→ 단순 방화벽만으로도 기본 보안은 지킬 수 있지만, 여러 기기·클라우드 이용이 많다면 보완 보안 수단 고려

🏢 기업 / 조직 환경

- NGFW + WAF + FWaaS(클라우드 방화벽) 조합으로 다층 방어

- 사용자/그룹별 접근 제어, 애플리케이션 제어, 콘텐츠 필터링

- 보안 로그 모니터링 + 침입 시도 분석 + 정기 업데이트

- 가상화, 클라우드, 원격 근무가 많다면 클라우드 방화벽 또는 가상 방화벽 활용

방화벽만으로는 부족한 이유 2025년 보안 환경의 한계

좋은 방화벽이라도 만능은 아니에요. 그 이유는 다음과 같아요:

- 공격자는 점점 더 교묘하고 정교하게 진화, 단순 트래픽 필터링을 우회하는 기법 증가

- 가상화, 클라우드, 원격 근무로 네트워크 경계가 흐려짐 → 방화벽만으로는 전체 위협 막기 어려움

- 방화벽 설정 오류나 관리 부실이 오히려 보안 구멍이 될 수 있음 — 정기 점검, 로그 분석, 업데이트가 필수

따라서, 방화벽은 여러 보안 수단의 일부 계층으로 보고, 다른 보안 도구와 함께 사용하는 것이 2025년 기준 보안 모범 사례예요.

마무리

2025년의 방화벽은 과거보다 훨씬 똑똑해졌고, 그 중요성도 더 커졌습니다.

하지만 동시에 위협도 복잡해졌기에, 그저 ‘방화벽 하나 달면 끝’이라는 생각은 너무 단순해요.

집에서든 회사에서든, 네트워크 환경과 위협 수준에 맞춘 적절한 방화벽 + 추가 보안 계층 구성이 중요합니다.

지금 이 글을 읽고 “우리 환경에 어떤 방화벽이 맞을까?” 고민해보신다면, 보안에 한 걸음 더 가까워질 수 있어요!

핵심 요약

- 방화벽은 네트워크의 출입문 관리자이자 보안 문지기

- 2025년에는 NGFW, WAF, 가상 방화벽(FWaaS) 등 다양한 형태 존재

- 단순 포트/프로토콜 필터링을 넘어 애플리케이션 제어, 심층 패킷 검사, 침입 방지 기능이 중요

- 집·기업 환경 모두에서 방화벽만으로는 부족 ― 다른 보안 솔루션과 함께 계층적 보안 설계 필요

- 설정, 업데이트, 로그 관리 등 운영이 제대로 돼야 방화벽의 효과 유지